特に注記のない限り、記載の金額は全て税込金額です。

基本メールボックス

「基本メールボックス」は、So-netメールアドレスをお持ちのNURO会員さま向けに無料で提供しているメールボックスです。

送信ドメイン認証のご説明

基本メールボックスにおける送信ドメイン認証の方法をご説明いたします。

送信ドメイン認証

送信ドメイン認証とは、メールに記載されている送信元メールアドレスのドメインが正しいかどうかを認証する技術です。

So-netメールアドレスで送信されるメールに対して、「DKIM(DomainKeys Identified Mail)」「SPF(Sender Policy Framework)」 「DMARC(Domain-based Message Authentication, Reporting & Conformance)」を適用し、メールアドレスのなりすましや偽装メールを判別します。

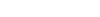

DKIM(DomainKeys Identification Mail)

「DKIM」とは、電子署名が付与されたメールに対して、メールに記載されたドメインのDNSサーバから公開鍵を取得し、電子署名と照合する認証方式です。

So-netメールアドレスから送られるメールには電子署名が付与されており、当社はその電子署名と照合できる公開鍵を公開しております。

So-netメールの受信者は、ヘッダを確認することで、メールアドレスのなりすましメールや、偽装メールを判別することができます。

So-netメールアドレスからメールを送信する場合

メールに電子署名を付与して送信します。また、電子署名と照合できる公開鍵を公開いたします。

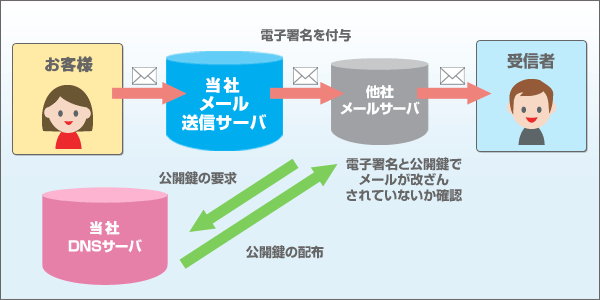

So-netメールアドレスでメールを受信する場合

メール送信元のDNSに公開鍵を問い合わせて、受信したメールに付与されている電子署名と照合します。

照合結果をメールヘッダに付与して、当社のメールサーバへ格納します。

メールヘッダに記載されている検証結果を確認することで、メールアドレスのなりすましメールや、偽装メールを判別することができます。

メール受信時の検証結果付与例(AAAAA@ts1.so-net.ne.jpから送られたメールを受信した場合)

受信メールのメールヘッダに「Authentication-Results」 を付与します。

その中にDKIMの検証結果が含まれています。

Authentication-Results: so-net.ne.jp; spf=pass smtp.mailfrom=AAAAA@ts1.so-net.ne.jp; dkim=pass

header.i=@ts1.so-net.ne.jp; dkim-adsp=pass

header.from=AAAAA@ts1.so-net.ne.jp; dmarc=pass

header.from=AAAAA@ts1.so-net.ne.jp

| 認証結果 | 意味 |

|---|---|

| none | メールにDKIMの電子署名が付与されていなかったため、照合ができなかった |

| neutral | メールにDKIMの電子署名が付与されているが、DKIMの電子署名の文法上の誤りなどの理由で、照合処理ができなかった |

| pass | メールにDKIMの電子署名が付与されており、照合が成功した |

| fail | メールにDKIMの電子署名が付与されているが、照合に失敗した |

| temperror | 一時的な問題で照合処理を実行できなかった |

| permerror | 照合処理に必要なヘッダ情報が存在しないなど、永続的な問題で照合処理が実行できなかった |

- メーリングリストサービスを利用して送られてきたメールについては、照合に失敗する可能性があります。

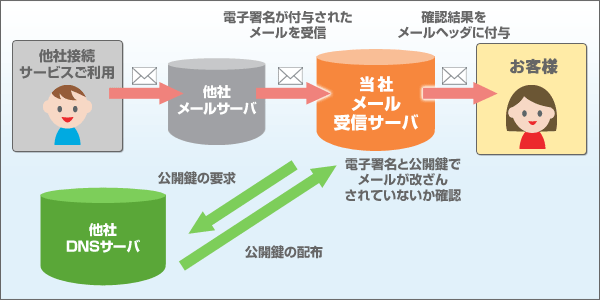

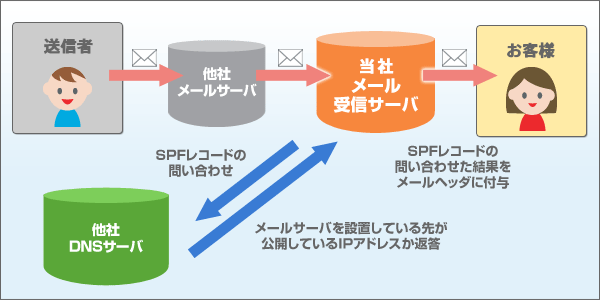

SPF(Sender Policy Framework)

「SPF」とは、メール送信元のIPアドレスと、メールに記載されているドメインのDNSサーバに登録されているIPアドレスが合致しているか検証する認証方式です。

当社ではメール送信サーバ、メール受信サーバともにSPFを導入しており、So-netメールの受信者はメールヘッダを確認することで、メールアドレスのなりすましメールや、偽装メールを判別することができます。

So-netメールアドレスからメールを送信する場合

当社のSPFリスト(IPアドレス)を公開します。これにより、他社のメールサーバでSo-netドメインのメールが当社メールサーバから送信されたかどうかを検証することが可能になります。

So-netメールアドレスでメールを受信する場合

メールに記載されているドメインのDNSサーバにSPFリスト(IPアドレス)を問い合わせ、メール送信元のIPアドレスと合致しているか検証します。 検証結果をメールヘッダに付与して当社のメールサーバへ格納します。 メールヘッダに記載されている検証結果を確認することで、メールアドレスのなりすましメールや、偽装メールを判別することができます。

メール受信時の検証結果付与例(AAAAA@ts1.so-net.ne.jpから送られたメールを受信した場合)

受信メールのメールヘッダに「Authentication-Results」 を付与します。

その中にDKIMの検証結果が含まれています。

Authentication-Results: so-net.ne.jp; spf=pass smtp.mailfrom=AAAAA@ts1.so-net.ne.jp; dkim=pass

header.i=@ts1.so-net.ne.jp; dkim-adsp=pass

header.from=AAAAA@ts1.so-net.ne.jp; dmarc=pass

header.from=AAAAA@ts1.so-net.ne.jp

| 認証結果 | 意味 |

|---|---|

| none | SPFレコード(IPアドレスリスト)が公開されていないため、認証ができなかった |

| neutral | 送信元のSPFレコード(IPアドレスリスト)の正当性が不明 |

| pass | 認証に成功しており、正しい送信元から送信されている |

| fail | 認証に失敗した |

| softfail | 認証に失敗したが、認証失敗として扱ってほしくない |

| temperror | 一時的なシステムエラーで認証処理を行うことができなかった |

| permerror | エラーのため認証処理を行うことができなかった |

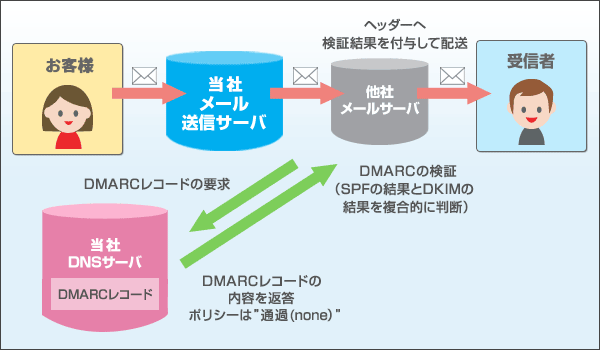

DMARC(Domain-based Message Authentication, Reporting & Conformance)

「DMARC」は、「SPF」と「DKIM」の認証結果を利用して、正規のメールサーバよりメールが届いたことを保証する仕組みです。

当社ではメール送信サーバ、メール受信サーバともにDMARCに対応しており、So-netメールの受信者メールヘッダに記載されている検証結果を確認することで、正規の送信元からのメールであること判別することができます。

※2014年10月7日より順次導入いたします。

So-netメールアドレスからメールを送信する場合

受信側でSPFとDKIMの両方の認証に失敗した場合の、そのメールへの対応(DMARCポリシー)をSo-netドメインの管理者として宣言します。

DMARCポリシーには、「通過する(none)」、「隔離する(quarantine)」、「拒否する(reject)」があります。

当社では、「通過する(none)」を宣言していますので、本対応を行うことにより、お客さまが送信されたメールが相手先へ届かないということはありません。

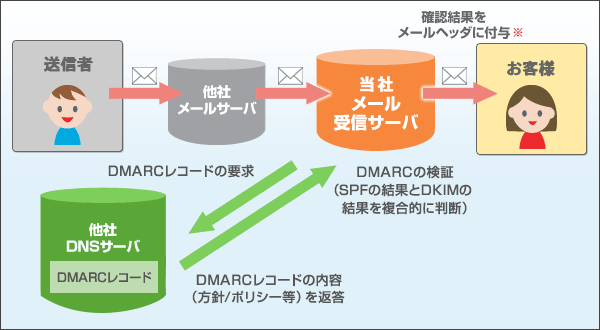

So-netメールアドレスでメールを受信する場合

送信元ドメインのSPFの結果とDKIMの結果を複合的に判断(DMARC検証)し、その結果を受信したメールのヘッダーに付与します。

メールの受信者は、メールヘッダに記載されている検証結果を確認することで、正規の送信元からのメールであると判別することができます。

- 当社では、ポリシーの適用は行わず、ヘッダーへの検証結果の付与のみ実施しています。

メール受信時の検証結果付与例(AAAAA@ts1.so-net.ne.jpから送られたメールを受信した場合)

受信メールのメールヘッダに「Authentication-Results」 を付与します。

その中にDKIMの検証結果が含まれています。

Authentication-Results: so-net.ne.jp; spf=pass smtp.mailfrom=AAAAA@ts1.so-net.ne.jp; dkim=pass

header.i=@ts1.so-net.ne.jp; dkim-adsp=pass

header.from=AAAAA@ts1.so-net.ne.jp; dmarc=pass

header.from=AAAAA@ts1.so-net.ne.jp

| 認証結果 | 意味 |

|---|---|

| none | DMARCレコードが公開されていないため、認証が行えなかった |

| pass | DMARCの認証に成功 (送信元情報の正当性が確認された) |

| fail | DMARCの認証に失敗 (送信元情報が詐称されている可能性が高い) |

| temperror | 一時的な問題により認証処理が行えなかった |

| permerror | DMARCレコードの構文エラーなど、恒久的な問題で認証処理が行えなかった |